今年真的发生了很多事情 今年的主线任务是写论文,做实验,搞了几个月发现有些问题,比如参考的问题建模有理想化的因素,这样做出来的结果又有什么意义呢,最后重新完全搞过另外一套,花了不少时间,那种无效的反复是真的磨人。所以说当你尽了全力却无功而返的时候,实际上是大方向出错了。 今年三月份抽空打了一场hua…

今天据说又有小猫被车到了。。。光是听到描述都让我非常的难过,忍不住要说点什么 人生无常,众生皆苦,战争之下的亡魂更多,更惨烈,珍惜和平 感觉很想在未来,多救助些小猫,不仅是现在的收养+投喂,还要给它们绝育 未来还想要持续的素食,在学校就很适合素食,之前就是只吃菜和金针菇 哦,对了,干脆把这里改成日记…

这周还可以,哈哈 不仅做的正经事有了点突破 而且好像自己心态更好了,好心态真的很重要的,因为心态决定耐心和随着问题产生的应变能力 不过这周其实还哭了,具体什么原因呢 其实是小事,在另外的方面也要加油改变自己 哦对,这周自己的固件章鱼这个github项目居然多了两颗star哇塞,而且也有不少clone…

如果说上周对单个有所突破但是有遗憾的话,这周就是灵活在这里搞搞那里也试试了 要找到质量高的一组漏洞,还是得,慢慢找,慢慢分析,无论是lua cgi,还是各类httpd,还是asp php,还是什么东西,都得多练嘛 已经不是之前那个一口气批量搞出来十几二十个后台rce或者后台溢出,就沾沾自喜的自己了,…

这周进度没有太快,一来是自从开始搞学校的事情,这半年没有进行过太多的漏挖生疏了,二来是之前没有对鉴权绕过和路径穿越研究的太深入,这周跟着oneshell师傅学习了鉴权绕过,我觉得他的关于iot各类httpd服务的鉴权绕过分析文章,是全网最细节的了, 还有就是这周需要看很多固件,有自动化固件信息侦查的…

这周有些事不能说,说说自己吧,这周去了没去过的地方,做了没做过的事,听到了未曾听闻的东西 对未来很兴奋,Let's pwn the world!!! 每日一洞光速断更是因为最近事情很多很杂,安定下来就可以继续了

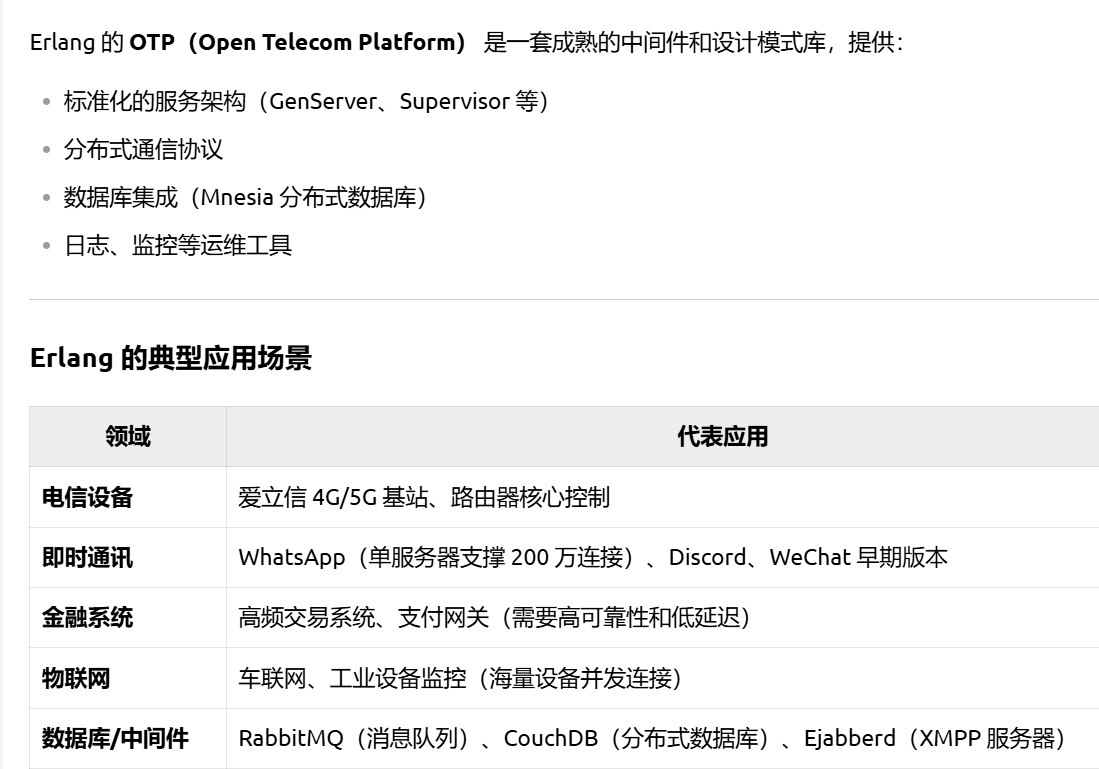

漏洞编号为,CVE-2025-32433,官方通告:https://github.com/erlang/otp/security/advisories/GHSA-37cp-fgq5-7wc2ErlangOTP是啥哦,看看看起来是一个广泛采用于基础设施服务方面的中间件,而且评分在满分10分级别的,这下…

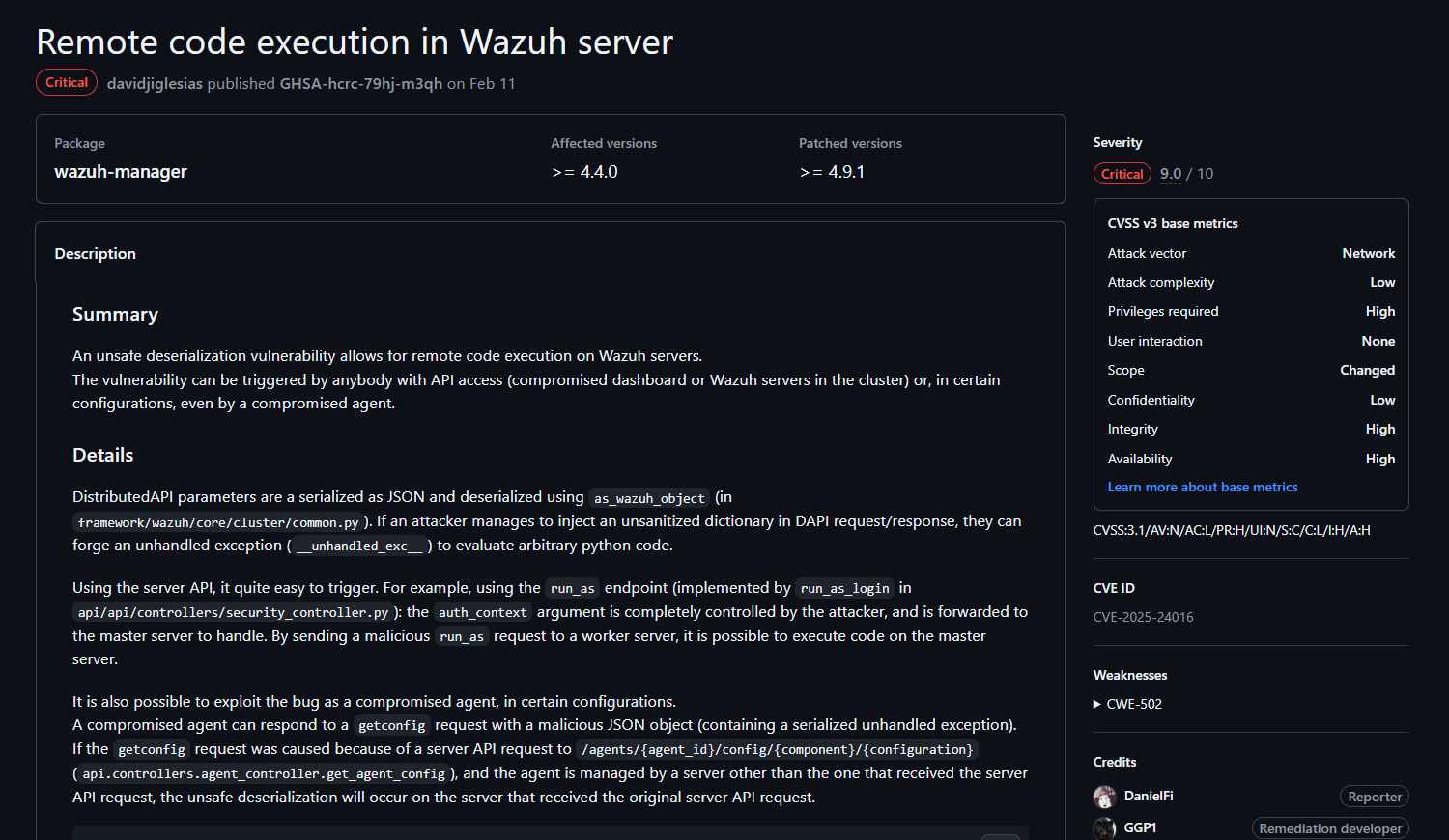

今天看到这个文章https://www.akamai.com/blog/security-research/2025/jun/botnets-flaw-mirai-spreads-through-wazuh-vulnerability发现已经被几个mirai僵尸网络利用了,影响面广泛,而且还好用,僵…

电脑有点坏,键盘12347890坏掉了,符号也打不了,拿去修了,不过也因此发现JupterLab非常便捷,有得有失吧 实际上又遇到新的困难了,最后动用了一些合情合理的方法,期望周三能够解决这个问题,我个人真的尽力了。。。 有时候就是这样。。。

这周应该是确认那个模型可以了,然后开始整合文字工作,画图,以及报告的ppt 回想四月到现在,每周的进度都是真正的一环扣一环, 从和老师的讨论发现自己做的ai考虑的太多,应该简化,到简化后效果很好却发现有些东西不对劲,把建模重新搞了一遍又一遍去试验, 还有,别的一些事情,从无到有,从浅薄了解到深刻认识…